راهنمای جامع امنیت در کریپتو: کیفپولها، قراردادهای هوشمند، دیفای و NFTها

در این راهنمای کامل امنیت ارزدیجیتال، با انواع روشهای احتمالی سوءاستفاده و حملات در حوزه ارزهای دیجیتال آشنا میشوید، یاد میگیرید چه نکاتی را باید در نظر بگیرید و چگونه از خودتان محافظت کنید. هدف ما این است که پس از مطالعه این مطلب، دیگر هرگز عبارات بازیابی (Seed Phrase) خود را در اختیار «پشتیبانی جعلی» قرار ندهید! با گسترش بازار کریپتو و افزایش حجم سرمایهها، حملات و کلاهبرداریها پیچیدهتر از قبل شدهاند.

اگر یک فضای آنلاین باشد که متخصصان کریپتو در آن جمع میشوند، همان «کریپتو توییتر» است. به همین دلیل، در این مطلب بهترین توصیههای کارشناسان این حوزه را از شبکه X (توییتر) برای شما گردآوری کردهایم.

در این راهنما یاد میگیرید چگونه هنگام استفاده از موارد زیر ایمن بمانید:

کیفپولهای ارز دیجیتال

قراردادهای هوشمند

دیفای (DeFi)

NFTها

کریپتو توییتر

هرچند این نکات بیشتر برای فعالیتهای کریپتویی روی شبکه اتریوم و لایههای دوم آن نوشته شده، اما همین اصول امنیتی برای سایر بلاکچینهای لایهاول مثل سولانا هم کاربرد دارند. آمادهاید؟ بیایید به سراغ توصیههای متخصصان کریپتو برویم.

راهنمای کامل امنیت ارزدیجیتال ۱. کیفپولهای ارز دیجیتال

سطح بعدی امنیت: «نگهداری شخصی» (Self-Custody)

گام بعدی برای امنیت بالاتر، نگهداری شخصی داراییها است؛ یعنی خودتان کلید خصوصی و عبارت بازیابی (Seed Phrase) را مدیریت کنید. اما این روش هم خطرات خاص خودش را دارد؛ از جمله:

بهطور ناخواسته عبارت بازیابی را در اختیار دیگران گذاشتن

ارسال اشتباهی ارز به آدرس نامعتبر یا اشتباه

البته راهکارهای دیگری هم برای افزایش امنیت وجود دارد؛ مثل استفاده از کیفپولهای چندامضایی (Multi-Sig) یا خدمات نگهداری سازمانی. با این حال، خدمات سازمانی همچنان در دسته سرویسهای متمرکز قرار میگیرند و بخشی از کنترل دارایی شما را به شخص ثالث میسپارند.

حملات فیشینگ با Korpi

حتی اگر در دنیای کریپتو حرفهای باشید، همچنان در معرض حملات فیشینگ هستید!

حملات فیشینگ زمانی رخ میدهند که یک فرد یا گروه مخرب شما را فریب دهد تا عملی انجام دهید که داراییهای کریپتوی شما را به خطر بیندازد، مثل کلیک روی یک لینک یا باز کردن یک ایمیل مشکوک.

اما نکته مهم این است که برای موفقیت یک حمله فیشینگ، این افراد نیاز به تأیید شما دارند.

در بلاکچینها، مفهوم تأیید (Approval) بسیار کلیدی است. بدون تأیید شما، نمیتوان با قراردادهای هوشمند تعامل داشت و هیچ پروتکلی نمیتواند به توکنهای شما دسترسی پیدا کند. اما اگر تأیید را داده باشید، پروتکلها یا افراد مخرب میتوانند به داراییهای شما دسترسی پیدا کنند تا زمانی که شما این دسترسی را لغو کنید.

قسمت عجیب قضیه این است که فرقی ندارد از کیفپول سرد استفاده میکنید یا نه! وقتی تأیید را صادر کردهاید و محدودیتی تعیین نکردهاید، افراد یا پروتکلهای دارای دسترسی میتوانند بهطور نامحدود به دارایی شما دسترسی داشته باشند.

مثال: MetaMask

زمانی که MetaMask درخواست تأیید نشان میدهد، بهتر است کارهای زیر را انجام دهید:

آدرس را بررسی کنید و مطمئن شوید معتبر است.

آدرسهای مطمئن را ذخیره کنید و برای آنها نام مستعار (Nickname) تعیین کنید.

3. مجموعهای که در حال تأیید آن هستید را در تب «Data» بررسی کنید تا از عملکرد تأیید مطمئن شوید.

4.

لغو تأییدهای غیرضروری

همیشه تأییدهایی که دیگر به آنها نیاز ندارید را لغو کنید. برای کاربران اتریوم، میتوانید این کار را از طریق Etherscan انجام دهید.

اگر از لایههای دوم اتریوم مانند Optimism و Base استفاده میکنید، ابزار Revoke.cash به شما امکان لغو تأییدهای غیرضروری را میدهد.

موضوع کمی متفاوت است وقتی صحبت از NFTها میشود، اما در بخشهای بعدی بهطور کامل به آن خواهیم پرداخت.

تایید MetaMask با CryptoCat

آیا در دنیای واقعی کیفپول خود را به غریبهها میدهید و اجازه میدهید هر مقدار که خواستند برداشت کنند، بدون هیچ محدودیتی؟ دقیقاً همین اتفاق با تأییدهای پیشفرض در کیفپولها رخ میدهد. در ادامه روشهایی برای محافظت از خود در برابر مشکلات تأییدها ارائه میکنیم:

بدانید چه چیزی را تأیید میکنید

روی «Edit permissions» کلیک کنید و دادهها را بهصورت دستی بررسی کنید. نکاتی که باید به آنها توجه کنید: سن قرارداد هوشمند، مالک قرارداد و منبع داراییها.مقدار تأیید را مشخص کنید

کنار «Permission Request» روی «Edit» کلیک کنید و یک محدودیت خرج سفارشی (Custom Spend Limit) تعیین کنید. با این کار، حتی اگر پروتکل هک شود، هیچگاه نمیتواند بیش از مقداری که شما تأیید کردهاید، به دارایی شما دسترسی پیدا کند.تأییدها به یک توکن خاص مرتبط هستند

این یعنی تنها توکنهایی که برای آنها تأیید صادر کردهاید، در معرض خطر قرار دارند.

بهخاطر داشته باشید که تأییدهای نامحدود (Infinite Approvals) بهطور پیشفرض فعال هستند… اما نباید اینطور باشد.

این تأییدها به قرارداد اجازه میدهند بهطور نامحدود به توکنهای شما دسترسی پیدا کند. تصویر سوم نمونهای از تأیید نامحدود را نشان میدهد:

اگر در انتهای مقدار تأیید، رشتهای از fها را مشاهده کردید، این یعنی شما در حال تأیید یک محدودیت خرج نامحدود هستید که توسط پروتکل درخواست شده است.

برای تغییر آن، کافی است روی «Permission Request» کلیک کرده و محدودیت خرج مورد نظر خود را وارد کنید.

کیف پول کریپتو جایگزین: Rabby

کیفپول Rabby توسط تیم Debank با تمرکز بر نیازهای کاربران دیفای (DeFi) توسعه یافته و در سال ۲۰۲۲ عرضه شد.

این کیفپول دارای ویژگیهای امنیتی اضافی متنوع است و به همین دلیل، یک گزینه جذاب و امن بهعنوان جایگزین کیفپول محبوب MetaMask به شمار میرود.

لیست تأییدهای داخلی (Built-In Approvals List)

به جای اینکه برای لغو تأییدها در شبکه اتریوم به Etherscan مراجعه کنید، کاربران کیفپول Rabby میتوانند تمام تأییدهای خود را در چندین بلاکچین بهصورت یکجا و مستقیم داخل کیفپول مشاهده و مدیریت کنند. این ویژگی باعث سهولت و امنیت بیشتر در کنترل دسترسیها میشود.

اقدامات ضد فیشینگ (Anti-Phishing Safeguards)

وقتی به برنامههای غیرمتمرکز (dApps) متصل میشوید، کیفپول Rabby اطلاعات مهمی را هنگام درخواست اتصال کیفپول نمایش میدهد:

اطلاعات ثبتشده وبسایت

محبوبیت سایت (در مقیاس کم، متوسط و زیاد)

وضعیت تأیید توسط Rabby

بهترین حالت زمانی است که لینک رسمی سایت غیر فیشینگ، محبوب و توسط تیم Rabby تأیید شده باشد. این ویژگی به شما کمک میکند هنگام اتصال به dAppها از امنیت داراییهایتان مطمئن باشید و از حملات فیشینگ جلوگیری کنید.

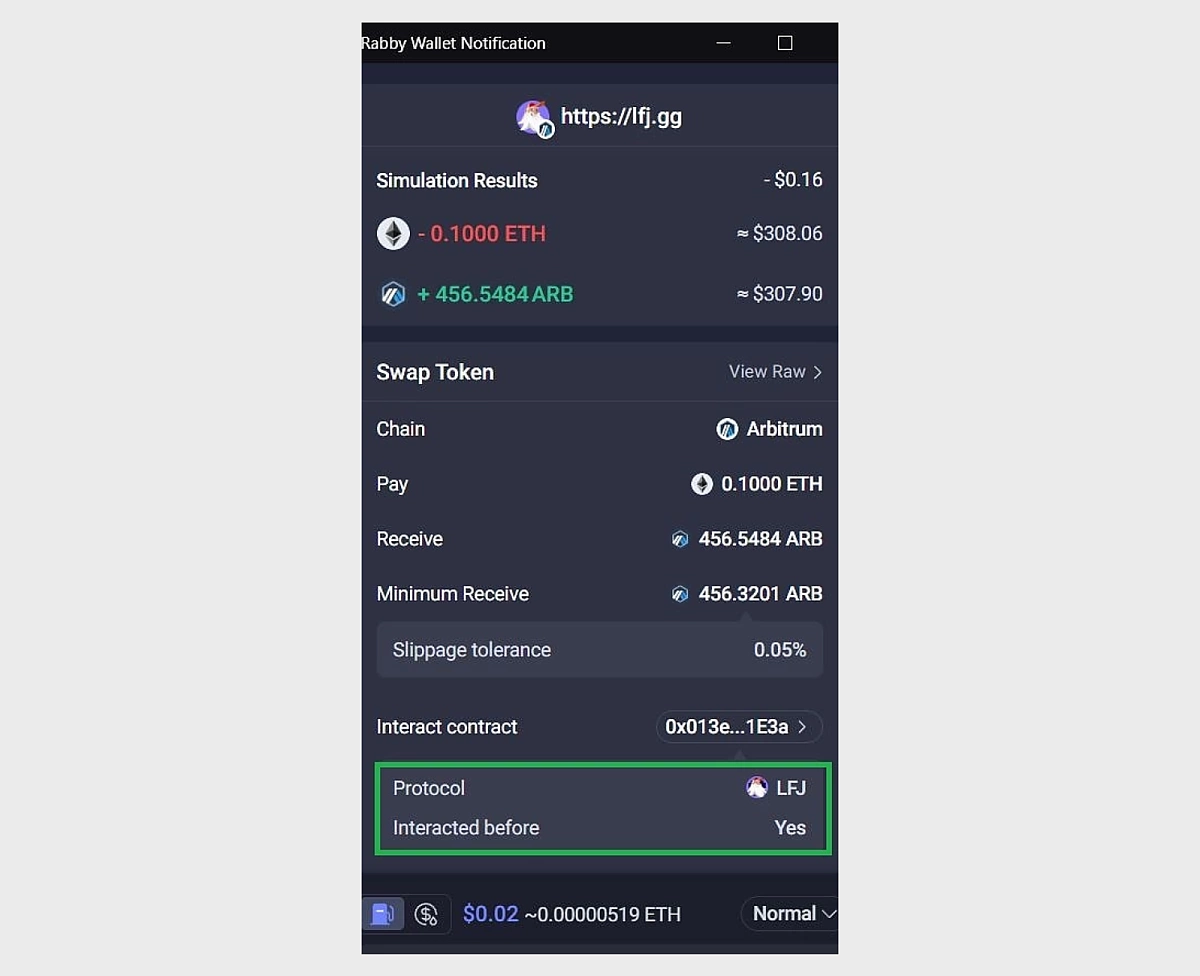

شبیهسازی دقیق تراکنشها (Detailed Transaction Simulations)

در کیفپول Rabby، شبیهسازی تراکنشها بهصورت واضح نتیجه احتمالی تراکنش را نشان میدهد تا مطمئن شوید تراکنش ضررآور یا مخرب نیست.

ویژگی امنیتی کلیدی در پایین شبیهسازی تراکنش قرار دارد:

Rabby نشان میدهد که آیا قبلاً با یک قرارداد هوشمند خاص تعامل داشتهاید یا خیر. این قابلیت به شما کمک میکند تا در مواقع نیاز، با دقت و احتیاط بیشتری اقدام کنید و خطرات احتمالی را کاهش دهید.

راهنمای کامل امنیت ارزدیجیتال 2. قراردادهای هوشمند

حملات و سوءاستفادهها در قراردادهای هوشمند در سطح پروتکل انجام میشوند.

در این بخش، یاد میگیریم:

چه نکاتی را در بررسی امنیت قرارداد هوشمند (Smart Contract Audit) باید در نظر گرفت

چگونه قراردادهای هوشمند را بخوانیم و تحلیل کنیم

چگونه از ابزار Etherscan برای بررسی و امنیت تراکنشها استفاده کنیم

بررسی قراردادهای هوشمند با وب 3

قراردادهای هوشمند به دو دلیل در معرض هک قرار دارند:

داراییهای ارزشمند را در خود نگه میدارند

کد قرارداد هوشمند بهصورت متنباز است و هر کسی، از جمله هکرها، میتواند آن را ببیند.

قراردادهایی که با آسیبپذیری عرضه میشوند، ممکن است تمام داراییهای کریپتو را از دست بدهند و همچنین شهرت توسعهدهنده را به خطر بیندازند. هدف بررسی امنیتی قرارداد هوشمند (Smart Contract Audit) جلوگیری از چنین نفوذها و تضمین عملکرد صحیح کد است.

به عنوان یک کاربر، دانستن نحوه انجام آدیت قرارداد هوشمند بسیار مفید است.

مراحل انجام یک آدیت قرارداد هوشمند در ۳ گام ساده:

درک هدف قرارداد هوشمند

اولین قدم، فهمیدن این است که قرارداد هوشمند برای چه کاری طراحی شده است؟بررسی دستی قرارداد

بعد از مشخص شدن هدف، قرارداد بهصورت دستی بررسی میشود. آیا عملکرد قرارداد با هدف اولیه آن همخوانی دارد؟ هدف این مرحله شناسایی رفتارهای ناخواسته یا غیرمترقبه است.اجرای ابزارهای خودکار برای شناسایی آسیبپذیریها

در این مرحله، قرارداد بهطور کامل آزمایش میشود تا هرگونه مشکل یا ضعف احتمالی کشف شود و از شگفتیهای ناخوشایند جلوگیری شود.

اگر کمی نسبت به استفاده از یک پروتکل نگران هستید، میتوانید آدیت امنیتی از تیم @0xMacroDAO درخواست کنید. همچنین، پروتکلهایی که دادههای آنها بررسی شدهاند معمولاً امنتر از پروتکلهای بررسینشده محسوب میشوند. در نهایت، اگر تیم پروتکل یک برنامه جایزه امنیتی (Bounty Program) اجرا کند، این موضوع نیز امنیت پروتکل را بهطور قابل توجهی افزایش میدهد.

خط دفاع اول شما

بهعنوان کاربر، میتوانید یک چک امنیتی سریع انجام دهید:

صفحه مربوط به توکن یا پروتکل موردنظر خود را در CoinGecko پیدا کنید.

سپس در بخش Overview، به تب Security مراجعه کنید تا وضعیت امنیتی پروتکل را بررسی کنید.

با کلیک روی تب Security، میتوانید گزارشهای دقیق آدیت و امتیازات امنیتی ارائهشده توسط شرکتهای مختلف بررسی قراردادهای هوشمند را مشاهده کنید. این اطلاعات به شما کمک میکند تا بهسرعت تشخیص دهید که آیا یک پروتکل یا توکن برای تعامل ایمن است یا خیر.

واقعاً یک روش سریع و آسان برای بررسی ریسکهای امنیتی یک پروتکل!

تسلط بر اتراسکن Etherscan با @CroissantEth

همانطور که احتمالاً تاکنون متوجه شدهاید، یادگیری خواندن اطلاعات در Etherscan میتواند یک مزیت بزرگ نسبت به افرادی که این مهارت را ندارند به شما بدهد. در ادامه چند کاربرد قدرتمند Etherscan را معرفی میکنیم:

ردیابی کیفپولهای کریپتو

سادهترین کاربرد Etherscan، پیگیری تراکنشهای کیفپولها است. کافی است آدرس کیفپول را در فیلد جستجو وارد کنید تا به دادههای بلاکچین مرتبط با آن کیفپول دسترسی پیدا کنید، از جمله تاریخچه تراکنشها. این اطلاعات میتواند به شما نشان دهد که آیا یک آدرس قابل اعتماد است یا مخرب.ردیابی قراردادهای هوشمند

از آنجا که بلاکچینها یک مسیر شفاف و قابل پیگیری از تراکنشها ایجاد میکنند، میتوانید یک قرارداد هوشمند را تا منبع اصلی آن دنبال کنید. این موضوع هنگام بررسی و تأیید قانونی بودن یا احتمالاً مخرب بودن یک قرارداد اهمیت زیادی دارد.

۳. فیلترهای قدرتمند Etherscan

Etherscan دارای فیلترهای پیشرفتهای است که به شما امکان میدهد تراکنشها را بر اساس آدرس خاص فیلتر کنید.

این قابلیت در طولانیمدت زمان شما را برای بررسی امنیت تراکنشها صرفهجویی میکند و به سرعت میتوانید تراکنشهای مورد نظر خود را شناسایی کنید.

4. شما همچنین میتوانید کیفپولهای خاص را بهطور دقیق بررسی کنید، از جمله مشاهده تحلیلها و نظرات مربوط به آنها (مثلاً چتهای ENS).

گاهی اوقات، صرفاً مرور تاریخچه تراکنشها میتواند نشانههایی از رفتار مشکوک را آشکار کند، مانند سابقه سوزاندن توکنها (Token Burns) که ممکن است هشداردهنده باشد.

۵. خواندن قراردادهای هوشمند از طریق Etherscan

شما میتوانید قراردادهای هوشمند را مستقیماً از طریق Etherscan مطالعه کنید و یاد بگیرید چگونه قراردادهای خاص را جستجو کنید. این روش صرفهجویی قابل توجهی در زمان هنگام بررسی امنیت تراکنشها به همراه دارد. (صادقانه بگوییم، هیچکس نمیخواهد ساعتها وقت صرف بررسی جزئیات امنیت کند!)

اگر با زبان Solidity آشنایی دارید، بهعنوان یک کاربر پیشرفته میتوانید چند کار دیگر هم انجام دهید:

مشاهده کد واقعی قرارداد هوشمند

میتوانید URL قرارداد هوشمند را ازetherscan.ioبهetherscan.deth.netتغییر دهید (همانطور که در تصویر بالا نشان داده شده است)، اما باقی بخش جستجو را تغییر ندهید و همه چیز بعد از/address/را نگه دارید. با این کار، کد واقعی قرارداد هوشمند که در حال بررسی آن هستید، نمایش داده میشود.رمزگشایی دادههای ورودی تراکنشها

به صفحه تراکنشی بروید که شامل یادداشت است. در بخش Input Data روی گزینه View as UTF-8 کلیک کنید.

میتوانید یادداشتهای شخصی خود را ثبت کنید تا در صورت شناسایی هر مشکل آنها را به خاطر بسپارید. همچنین میتوانید اطلاعات مربوط به استقرار قراردادها (Contract Deployments) را هم مشاهده کنید که قبل از تعامل با قرارداد میتواند بسیار مفید باشد.تمرین و تجربه عملی

با استفاده از Etherscan چند قرارداد هوشمند و آدرس مختلف را بررسی و تحلیل کنید. با تکرار این کار، به تدریج تسلط و مهارت لازم برای ارزیابی قراردادها و تراکنشها را به دست خواهید آورد.

راهنمای کامل امنیت ارزدیجیتال 3. دیفای

مبانی امنیت در DeFi با Quantstamp

دیفای با سرعت بالایی حرکت میکند، گاهی اوقات به قیمت کاهش امنیت. خطاهای برنامهنویسی و منطقی میتوانند راه را برای سوءاستفادههای احتمالی باز کنند و بازیگران مخرب را از تمام نقاط دیفای جذب کنند. درک این شرایط به شما کمک میکند تا با رعایت اقدامات امنیتی مناسب، از خطرات جلوگیری کنید.

۱. ترکیبپذیری (Composability)

همین اصل برای ترکیبپذیری صدق میکند، که هم یک مزیت و هم یک چالش است. ترکیبپذیری یعنی قابلیت تعامل و همکاری dAppها و DAOها با یکدیگر. رایجترین تشبیه برای توضیح آن، بلوکهای لگو (Lego) است.

مزیت واضح این است که میتوانید پروتکلها را روی هم انباشته کنید. اما تعامل چند پروتکل با هم فرصتهای بیشتری برای سوءاستفاده ایجاد میکند.

۲. دستکاری قیمت

دستکاری قیمت نیز یک مشکل رایج است. قراردادهای هوشمند برای دسترسی به دادههای دقیق خارج از زنجیره (Off-Chain) باید با اوراکلها تعامل داشته باشند. هرگونه نقص در این بخش میتواند پیامدهای سنگینی داشته باشد.

۳. وامهای لحظهای (Flash Loans)

این مشکل زمانی تشدید میشود که وامهای لحظهای وارد بازی شوند، زیرا میتوانند مقدار قابل توجهی نقدینگی را در یک بلاک با اهرم جابهجا کنند. وامهای لحظهای به هر کسی اجازه میدهند هر مقدار دارایی را قرض بگیرد بدون نیاز به وثیقه—تا زمانی که کل مبلغ در همان بلاک بازگردانده شود.

۴. آدیت و مسئولیت توسعهدهندگان

حتی اگر بدانید یک پروتکل آدیت شده است، به این معنا نیست که ۱۰۰٪ ایمن است. زیرا توسعهدهندگان مسئول بررسی نتایج آدیت و اعمال تغییرات توصیهشده هستند، کاری که همیشه ممکن است انجام ندهند. همچنین، هر بار که کد بهروزرسانی میشود، آسیبپذیریهای جدیدی ایجاد میشود.

بنابراین، مهم است که چالشهایی که توسعهدهندگان با آنها روبهرو هستند را درک کنید تا بتوانید در فضای دیفای با آگاهی و بدون خطر زیاد فعالیت کنید.

راهنمای کامل امنیت ارزدیجیتال : ۹ الگوی حمله رایج در دیفای با @puntium

بیایید ۹ الگوی حمله رایج در دیفای را بررسی کنیم که هر کاربر جدی کریپتو باید با آنها آشنا باشد.

۱. اوراکلها (Oracles)

اوراکلها دادههای واقعی را به بلاکچینها ارائه میکنند، بنابراین ضروری است که اطلاعات دقیق و درست منتقل کنند. از آنجا که بلاکچینها برای قیمتگذاری واقعی به اوراکلها وابسته هستند، یک مهاجم میتواند نقاط ضعف اوراکل را شناسایی کرده و قیمتهای گزارششده را دستکاری کند. سپس مهاجم میتواند از این تفاوت قیمت جعلی برای کسب سود در معاملات استفاده کند.

۲. حملات وام لحظهای (Flash Loan Attacks)

اگر مهاجم اوراکل از وام لحظهای استفاده کند، شرایط میتواند خیلی سریع وخیمتر شود. وام لحظهای به مهاجم اجازه میدهد بدون نیاز به وثیقه، مقدار زیادی دارایی قرض بگیرد و با دستکاری قیمتها در همان بلاک، سود کلان کسب کند.

۳. حملات وام لحظهای (Flash Loan Attacks)

حملات وام لحظهای به این شکل عمل میکنند:

مهاجم مقدار زیادی از یک توکن خاص را بدون وثیقه قرض میگیرد. سپس قیمت آن توکن را در یک صرافی دستکاری میکند و پس از آن، همان توکن را در صرافی دیگری میفروشد و سود کلان کسب میکند. همه این فرآیند در یک بلاک واحد رخ میدهد.

۴. حملات حاکمیتی (Governance Attacks)

مهاجم میتواند تعداد کافی توکن حاکمیتی خریداری کند و پروتکل را تحت تأثیر قرار داده و یک رأی مهم را به نفع خود تغییر دهد.

۵. فرانت رانینگ (Front Running)

پروتکلهایی که طراحی ضعیفی دارند، ممکن است فرصتی برای سوءاستفاده بین زمان ارسال تراکنش و زمان اجرای آن ایجاد کنند.

۶. کلیدهای مدیریت (Admin Keys)

کلیدهای خصوصی کیفپول پروتکل میتوانند همانند هر کیفپول دیگری به خطر بیفتند، اگر اقدامات امنیتی کافی انجام نشود.

۷. رابطهای کاربری ناامن (Insecure Frontends)

وبسایتهایی که به قرارداد هوشمند پروتکل متصل هستند و رابط گرافیکی برای کاربران فراهم میکنند، ممکن است هک یا به خطر بیفتند.

۸. مهندسی اجتماعی (Social Engineering)

افراد مخرب میتوانند خود را بهعنوان اعضای تیم در Discord، X (Twitter) یا دیگر پلتفرمها معرفی کنند و کاربران را فریب دهند تا اطلاعات خصوصی خود را به اشتراک بگذارند یا با یک قرارداد مخرب تعامل کنند.

۹. تصاحب حسابهای اجتماعی (Social Account Takeovers)

حساب توییتر یک کاربر برجسته کریپتو ممکن است هک شود و قبل از اینکه متوجه شوید، اطلاعات نادرست منتشر میکند، مثلاً هدایت دنبالکنندگان برای تعامل با کیفپول دزدی.

۱۰. حملات لایه اول (Layer 1 Attacks)

صرفنظر از امنیت پروتکل، اگر پروتکل روی یک لایه اول غیرامن (Non-Secure Layer 1) قرار داشته باشد، امکان به خطر افتادن آن وجود دارد.

همانطور که میبینید، راههای جدید حمله دائماً کشف میشوند و لازم است کاربران دیفای همواره مراقب باشند و اطلاعات خود را بهروز نگه دارند.

راهنمای کامل امنیت ارزدیجیتال 4. NFT ها

با راهنمای کامل امنیت ارزدیجیتال DCLBlogger@ از کلاهبرداری های NFT در امان باشید

۴. NFTها

محافظت از خود در برابر کلاهبرداریهای NFT با @DCLBlogger

کلاهبرداریها تنها محدود به فضای دیفای نیستند. انواع مختلفی از کلاهبرداریهای NFT همواره در جریان هستند، از جمله:

پیامهای مستقیم در Discord، مثل مِینتهای رایگان با مدت محدود یا پیشنهاد کمک مشکوک

ایمیلهای جعلی از برندها (مثلاً «اینجا کلیک کنید و وارد حساب OpenSea خود شوید!»)، که نوعی فیشینگ محسوب میشوند

تبلیغات پولی جعلی در گوگل

فروشندگان جعلی NFT

هک صرافیهای کریپتو

ایردراپهای جعلی

تبلیغ پروژههای Rug Pull توسط اینفلوئنسرها

فروش NFTهای کاملاً کپی شده و بیارزش

سواپ سیم کارت یا هک ایمیل برای دور زدن تأیید دو مرحلهای

هک کانالهای یوتیوب و استریمهای جعلی Giveaway

درخواست پول از شما برای سرمایهگذاری بهنام شما

مِینتهای جعلی که کیفپول شما را خالی میکنند

راهکارهایی برای محافظت از خود:

اگر چیزی مشکوک به نظر رسید، احتمالاً همینطور است. از آن دوری کنید.

(ایمنی بهتر از پشیمانی است!)اطمینان حاصل کنید که پیامدهنده واقعاً دوست شماست و نه یک کلاهبردار که شناسه دوستتان را کپی کرده است.

(تاریخچه پیامها را بررسی کنید.)کلیدهای خصوصی خود را روی هیچ دستگاه دیجیتالی ذخیره نکنید.

(نه اسکرینشات، نه فایل Word، هیچ چیز!)از کیفپول سختافزاری برای نگهداری داراییهای کریپتو باارزش استفاده کنید.

برای معاملات روزانه، از کیفپول جداگانه استفاده کنید تا امنیت داراییهای اصلی حفظ شود.

امنیت NFTها با @punk6529

گاهی فراموش میکنیم که NFTها هم نوعی توکن هستند. زمانی که آنها را میخریم، میفروشیم یا معامله میکنیم، در واقع مکانشان عوض نمیشود. آنچه روی بلاکچین اتفاق میافتد این است که دفتر ثبت (Ledger) بهروز میشود تا مالک جدید را نشان دهد.

خود دادهی NFT معمولاً روی یک سرور ذخیره میشود؛ چه سرور متمرکز (مثل AWS) و چه غیرمتمرکز (مثل Arweave).

کلید عمومی شما شبیه آدرس ایمیل شماست و کلید خصوصی شما مانند رمز عبور شماست.

(پس هرگز آن را به کسی ندهید!)

عبارت بازیابی (Seed Phrase) را میتوان به روش بازیابی رمز عبور تشبیه کرد.

اگر کسی به کلید خصوصی یا عبارت بازیابی و گذرواژه شما دسترسی پیدا کند، کار تمام است. پس چگونه از خود محافظت کنید؟

قانون کلی punk6529:

اگر قصد دارید زیر ۵۰۰ دلار برای NFTها هزینه کنید، یک کیفپول نرمافزاری مثل MetaMask کافی است.

اگر قصد دارید ۱۰۰۰ دلار یا بیشتر سرمایهگذاری کنید، کیفپول سختافزاری داشته باشید.

برای مبالغ میلیونی از Gnosis Safe (کیفپول چندامضایی) استفاده کنید.

بهطور کلی، وقتی از امنیت کیفپول حرف میزنیم، در واقع داریم به دو موضوع که کمی اهداف متضاد دارند اشاره میکنیم:

تابآوری (Resiliency): یعنی چطور مطمئن شویم دسترسی به کلید خصوصیمان را از دست نمیدهیم.

امنیت (Security): یعنی چطور مطمئن شویم هیچکس غیر از ما به کلید خصوصیمان دسترسی پیدا نمیکند.

هر کاربر حرفهای ارز دیجیتال باید بداند ترفند اصلی در ایجاد تعادل بین این دو مفهوم است.

ایردراپهای جعلی در کریپتو توییتر

مهندسی اجتماعی یکی از مهمترین روشهای حمله در حملات سایبری است. در این بخش میخواهیم اهمیت شناسایی این حملات و نحوهی اجتناب از آنها را توضیح دهیم.

بهطور خاص، به شما نشان میدهیم چگونه میتوان ایردراپهای جعلی را در کریپتو توییتر (X) — که اصلیترین پلتفرم خبری و اطلاعاتی کاربران کریپتو است — شناسایی کرد.

کلاهبرداران کریپتو معمولاً از ایردراپها بهعنوان یک تاکتیک برای فریب کاربران استفاده میکنند؛ چون کاربران هنگام دریافت ایردراپها در وضعیت آسیبپذیرتری قرار دارند.

بهطور معمول، برای دریافت یک ایردراپ رسمی از شما خواسته میشود:

وارد وبسایت تازهراهاندازیشده یا لینک ادعای توکن (Token Claim) شوید (مثلاً «پروژه جدید XXX»)

با یک قرارداد هوشمند جدید تعامل کنید (چون توکن جدید است)

با یک توکن تازهمنتشرشده تعامل کنید (فرض بر این است که توکن ایردراپ شده تازه ضرب شده است)

این موارد، دقیقاً همان نقاط ضعفی هستند که کلاهبرداران برای فریب شما استفاده میکنند؛ یعنی سعی میکنند شما را به وبسایت خود ببرند و مجبور کنند قرارداد هوشمند مخربشان را تأیید کنید.

تاکتیکهای رایج کلاهبرداری ایردراپ

جا زدن خود بهعنوان حساب رسمی توییتر (X)

کلاهبرداران اغلب خود را بهعنوان حساب رسمی پروژه معرفی میکنند و زیر پستهای رسمی کامنت میگذارند تا شما را ترغیب کنند روی لینک جعلی ایردراپ کلیک کنید.

مثلاً ممکن است نام حساب را کمی تغییر دهند: @ElgenLayer به جای @EigenLayer که حساب رسمی است.

✅ نکته مهم: همیشه قبل از کلیک، پروفایل حساب را بررسی کنید و مطمئن شوید واقعاً همان حساب رسمی است.

همچنین بسیاری از پروژهها در انتهای پستهای خود در X یادآور یا هشدار قرار میدهند تا کاربران را از وجود چنین کلاهبرداریهایی آگاه کنند.

به فوترهای انتهای توییت دقت کنید

بسیاری از پروژهها در پایان رشتهتوییتهای خود (Thread) یک فوتر هشدار میگذارند تا کاربران را از کلاهبرداریها مطلع کنند.

✅ توصیه امنیتی: هر اعلامیه یا لینکی که بعد از این فوتر در بخش نظرات یا ریتوییتها منتشر میشود را نادیده بگیرید؛ اینها معمولاً توسط حسابهای جعلی و کلاهبردار گذاشته میشوند.

تبلیغات توییتر و ایمیلهای جعلی با عنوان «Airdrop Checker»

یکی از روشهای رایج کلاهبرداران، استفاده از تبلیغات توییتر (X) و حتی ایمیلهای فیشینگ است. در این تبلیغات معمولاً ادعا میشود که شما مقدار مشخصی توکن دریافت کردهاید و مهلت برداشت آن در حال اتمام است تا شما را به عجله کردن برای ورود به سایتشان ترغیب کنند.

این وبسایتهای جعلی معمولاً یک «بررسیکننده ایردراپ» (Airdrop Checker) دارند که بدون توجه به آدرس کیفپول وارد شده، همیشه شما را واجد شرایط اعلام میکند. سپس شما را مجبور میکنند برای ادامه فرایند، کیفپول خود را متصل کنید و حتی چند امضا (Approvals) برای دسترسی به قراردادشان ثبت کنید. این دسترسیها در واقع اجازه میدهند کلاهبرداران کیفپول شما را خالی کنند.

🔒 نکته امنیتی:

اکثر بررسیکنندههای رسمی ایردراپ حتی نیازی به اتصال کیفپول ندارند و فقط آدرس آن را میخواهند. اگر ابزاری اصرار دارد کیفپول خود را متصل کنید، یک زنگ خطر جدی است و احتمالاً با یک ایردراپ جعلی طرف هستید.

جمعبندی نکات امنیتی در کریپتو ( راهنمای کامل امنیت ارزدیجیتال)

برای پایان این راهنما، چند نکته عملی از بابی اونگ (همبنیانگذار CoinGecko) را مرور میکنیم. چه کاربر تازهکار باشید، چه یک «دجن» یا سرمایهگذار حرفهای، مرور این نکات به حفظ امنیت شما کمک میکند:

🔹 پسورد تکراری ممنوع

استفاده از یک رمز عبور برای چند حساب شاید راحت باشد اما اگر هکر یک حساب را هک کند، بقیه حسابهای شما هم در خطرند.

🔹 از پسورد منیجر استفاده کنید

با یک مدیر رمز عبور خوب، هم رمزهای قوی تولید میکنید و هم لازم نیست چیزی را به خاطر بسپارید.

🔹 احراز هویت دو مرحلهای (2FA) را فعال کنید

فعال کردن 2FA باعث میشود نفوذ به حسابهای شما سختتر شود. ضمن اینکه میتوانید اعلان دریافت کنید و بفهمید کسی در حال ورود به حسابتان هست یا نه.

🔹 از کیفپول سختافزاری برای داراییهای اصلی استفاده کنید

لجر و ترزور گزینههای خوبی هستند. هرچند سختافزاری بودن یعنی امنیت بالا اما راحتی کمتر. بهتر است داراییهای باارزش را در کیفپول سختافزاری ذخیره کنید و برای تعاملات روزمره وب۳ یک کیفپول جداگانه داشته باشید.

🔹 اطلاعات شخصی خود را فاش نکنید (Doxx نکنید)

آدرس کیفپول شما شبهناشناس است و هر کسی میتواند تراکنشهای شما را ردیابی کند. بهتر است آدرس کیفپولی که عمومی میکنید، موجودی یا تراکنشهای جذاب نداشته باشد.

💡 یادآوری مهم: امنیت کریپتو موضوعی وسیع و در حال تغییر است. هکرها همیشه در حال پیدا کردن روشهای جدید هستند؛ پس ما هم باید مرتباً نکات امنیتی را مرور و بهروز کنیم.